当前位置:首页 > Thế giới > Soi kèo phạt góc Wolves vs Leicester, 20h ngày 23/10 正文

标签:

责任编辑:Thể thao

Kèo vàng bóng đá Chelsea vs Ipswich Town, 20h00 ngày 13/4: Khó cho The Blues

Video đăng tải trên trang LADBible của Facebook thu hút 3 triệu lượt xem và trên trang Luxury World thu hút hơn 8 triệu lượt theo dõi.

Tuy nhiên, đó không phải là một cuộc truy đuổi thực sự mà là tác phẩm 3D của một nhà thiết kế đồ hoạ tên là Dionisis Sakas của trang 2NCS Instagram, theo AsiaOne.

Đoạn video ấn tượng này ban đầu xuất hiện trên trang 2NCS Instagram vào ngày 18/7/2019.

Phần chú thích của video không cung cấp bất cứ thông tin nào về nơi, địa điểm hay thời gian mà video được ghi hình. Thay vào đó, nó được gắn với hàng loạt hashtags, trong đó có 3D, animation, autodesk (vốn đề cập tới phần mềm thiết kế 3D).

2NCS cũng đăng tải một video trên YouTube cho biết, video ấn tượng trên được làm như thế nào.

Hoài Linh

" alt="Vén màn sự thật video xe Ferrari lao vào gầm xe tải trốn cảnh sát"/>Vén màn sự thật video xe Ferrari lao vào gầm xe tải trốn cảnh sát

Cô gái phải cắt vòi trứng vì thói quen chủ quan khi quan hệ tình dục

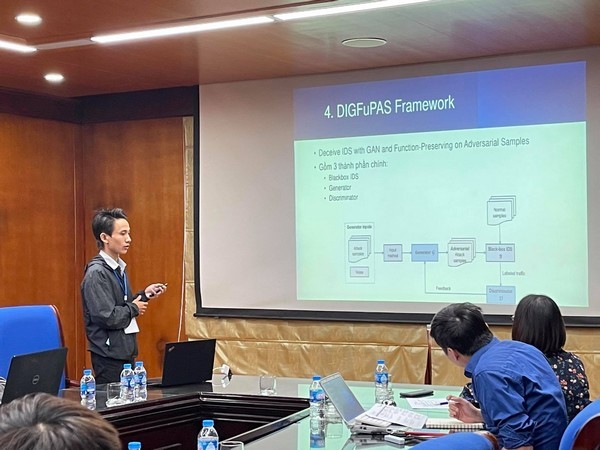

Nhóm nghiên cứu trình bày về DIGFuPAS (Deceive IDS with GAN and Function-Preserving on Adversarial Samples), một bộ khung sinh ra dữ liệu các cuộc tấn công mạng có khả năng vượt qua được các hệ thống IDS, kể cả IDS học máy

Nhóm nghiên cứu trình bày về DIGFuPAS (Deceive IDS with GAN and Function-Preserving on Adversarial Samples), một bộ khung sinh ra dữ liệu các cuộc tấn công mạng có khả năng vượt qua được các hệ thống IDS, kể cả IDS học máyREV-ECIT 2020, là Hội nghị khoa học Quốc gia lần thứ XXIII về Điện tử, Truyền thông và Công nghệ Thông tin vừa được tổ chức vào ngày 19/12 với các chủ đề về lĩnh vực điện tử, truyền thông và công nghệ thông tin.

Tại hội nghị, nhóm sinh viên ngành An toàn thông tin (ATTT), trường Đại học Công nghệ Thông tin (ĐHQG-HCM) gồm Đặng Hồng Quang - Cao Phan Xuân Quí đã có dịp trình bày bài báo khoa học "Phương pháp phát sinh dữ liệu tấn công đánh lừa IDS học máy dựa trên mạng sinh đối kháng".

Cụ thể, ở bài báo được chấp nhận đăng tại REV-ECIT 2020, nhóm sinh viên đã trình bày quá trình tìm hiểu và thực nghiệm mô hình mạng sinh đối kháng (Generative Adversarial Networks - GAN) trong việc phát sinh ra các mẫu dữ liệu tấn công có thể qua mặt được các trình phát hiện xâm nhập, tấn công (IDS) vốn được xây dựng trên các thuật toán học máy.

Trong tương lai, các IDS học máy này được nghiên cứu mô phỏng trong môi trường mạng khả lập trình (Software-defined Networking - SDN) đặt trong ngữ cảnh mạng thành phố thông minh.

Trình phát hiện xâm nhập mạng (IDS) được xây dựng để phát hiện và cảnh báo khi hệ thống bị tấn công, từ đó có thể đưa ra các phản ứng phù hợp. Với sự bùng nổ của dữ liệu, các phương pháp học máy đã bắt đầu được áp dụng trong một số IDS khác nhau. Tuy nhiên, các hệ thống này cho tỉ lệ báo động giả cao cũng như dễ bị đánh lừa bởi các cuộc tấn công tinh vi như tấn công đối kháng. Vì vậy, cần phải liên tục kiểm tra và cải tiến các hệ thống này bằng cách mô phỏng các đột biến tấn công mạng trong thế giới thực.

Hội Vô tuyến Điện tử Việt Nam (REV) tổ chức “Hội thảo Quốc gia lần thứ XXIII về Điện tử, Truyền thông và Công nghệ Thông tin” (The 23rd National Conference on Electronics, Communications and Information Technology, viết tắt là REV-ECIT). REV-ECIT là Hội thảo Khoa học Quốc gia thường niên do REV chủ trì. Chương trình Hội thảo sẽ bao gồm các chủ đề bao phủ toàn bộ các lĩnh vực về điện tử, truyền thông và công nghệ thông tin. Ngoài các phiên kỹ thuật, Hội thảo REV-ECIT năm 2020 sẽ tổ chức một Diễn đàn trao đổi về công nghệ nghe nhìn và đa phương tiện trong chuyển đổi số." alt="Sinh viên ATTT trình bày báo cáo khoa học tại REV"/>

Nhận định, soi kèo Central Cordoba vs Huracan, 4h00 ngày 15/4: Chủ nhà sa sút

Trong quá trình quay phim Chúng ta của 8 năm sau, Huyền Lizzie thường chia sẻ hình ảnh cô ăn uống kham khổ trên trường quay. Suất ăn mà nữ diễn viên chia sẻ luôn chỉ có vài lát dưa chuột, khoai lang, cà chua bi, hoa quả ít ngọt…

Huyền Lizzie cho biết, cô luôn tuân thủ một chế độ ăn và sinh hoạt nghiêm ngặt để bản thân có trạng thái tốt nhất trên phim. Khẩu phần ăn của Huyền Lizzie được thiết lập dựa trên một chế độ ăn lành mạnh, phù hợp sức khoẻ. Sáng nữ diễn viên sẽ ăn hoa quả hoặc khoai lang, dưa chuột, trứng luộc. Buổi trưa, cô ăn rất ít cơm, nhiều thức ăn và buổi tối sẽ cắt hoàn toàn tinh bột. Đồ ăn yêu thích nhất của Huyền Lizzie là trứng luộc và hoa quả ít ngọt.

Lý do muốn giảm cân được Huyền Lizzie đưa ra là muốn gương mặt phải nhỏ khi lên hình. Hơn nữa, ở thời kỳ đầu quay Chúng ta của 8 năm sau, Huyền Lizzie buộc phải ép cân để gầy hơn so với bình thường, nhằm tạo nên một vẻ ngoài hơi hốc hác, bơ phờ đúng với tinh thần của nhân vật.

"Dương của thời kỳ đầu 8 năm sau là cô gái bất cần, chán chường, tiêu cực, không quan tâm đến bản thân, rất thất thường vì vậy tôi buộc phải giảm cân để phù hợp với hình ảnh Dương lúc này. So với số cân nặng thông thường, tôi đã giảm tới 3kg để có một nhân vật Dương hơi tiều tuỵ như trên phim", Huyền Lizzie chia sẻ. Hiện nữ diễn viên đang giữ ở mức 46kg, cao 1,64m.

Trong quá trình quay phim, Huyền Lizzie rất nghiêm khắc về chế độ ăn uống, nhưng sau khi đóng máy cô sẽ cho phép bản thân mình “xả hơi” một thời gian.

Ở phim Chúng ta của 8 năm sau, khán giả cũng đang thấy Dương dần xinh đẹp hơn, tươi tắn hơn khi đã biết mở lòng mình với bác sĩ Tuấn (Phùng Đức Hiếu).

Huyền Lizzie ăn nghiêm ngặt khi quay phim Chúng ta của 8 năm sau

Tuy nhiên, hiện nay có khá nhiều doanh nghiệp Việt Nam đang gặp vấn đề trong an ninh mạng nhưng họ lại không hề nhận thức được điều này. Sau đây là những thách thức chính mà doanh nghiệp trong nước sẽ gặp phải với các vấn đề bảo mật hệ thống khi ứng dụng các nền tảng đám mây.

Tài nguyên không xác định (Unknown Asset) trên network

Có nhiều doanh nghiệp không hề sở hữu một kho để lưu trữ đầy đủ tất cả các tài sản CNTT và đây chính là một vấn đề lớn mà họ đang không nhận thức được. Nếu không quản lý được tất cả tài sản trên network, làm thế nào bạn có thể chắc chắn rằng network của tổ chức là an toàn?

Vì vậy doanh nghiệp cần phải rà soát tất cả các điểm truy cập khác nhau trên network là gì và điểm truy cập nào cần cập nhật bảo mật nhất.

Lạm dụng đặc quyền tài khoản người dùng

Theo Harvard Business Review, 60% cuộc tấn công được thực hiện bởi những người trong nội bộ tổ chức, cả vô tình (như việc gửi thông tin đến địa chỉ email sai hay bị mất thiết bị làm việc) và cố tình (có chủ ý để rò rỉ thông tin, tấn công phishing, tấn công social engineering thông qua tài khoản cá nhân).

Những mối đe dọa này vô cùng nguy hiểm bởi chúng đến từ chính những người dùng đáng tin cậy trong hệ thống, rất khó để phát hiện và ngăn chặn trước khi sự cố xảy ra.

Lỗ hổng bảo mật chưa được vá

Lỗ hổng zero-day là những lỗ hổng chưa được công bố hoặc chưa được khắc phục. Cho đến khi lỗ hổng được khắc phục, tin tặc có thể khai thác nó để ảnh hưởng xấu đến các chương trình máy tính, dữ liệu, máy tính bổ sung hoặc mạng. Song các lỗ hổng zero day không phải là vấn đề, các lỗ hổng đã biết nhưng lại chưa được vá mới là điều quan trọng hơn.

Khi lỗ hổng zero day được sử dụng, nó hoàn toàn có thể được phát hiện bởi nhà cung cấp phần mềm. Ngoài ra, phải mất rất nhiều thời gian, công sức và tiền bạc để khám phá ra một lỗ hổng mới. Vì vậy, những kẻ tấn công thường thích tận dụng các lỗ hổng, sự khai thác cũ đã được biết đến.

Thiếu sự phòng ngừa chuyên sâu

Cuối cùng, bất chấp tất cả những nỗ lực, sẽ có một ngày kẻ tấn công thành công trong việc vi phạm network security. Tuy nhiên, mức độ thiệt hại của cuộc tấn công phụ thuộc vào cách cấu trúc mạng. Một số doanh nghiệp có cấu trúc mạng mở, kẻ tấn công ở trong một hệ thống đáng tin cậy sẽ có quyền truy cập vào tất cả các hệ thống trên network, điều này khá nguy hiểm.

Nếu network được cấu trúc với phân đoạn mạnh (strong segmentation), tách biệt tất cả các phần riêng biệt thì bạn hoàn toàn có thể kéo dài thời gian tấn công của tin tặc, tận dụng quãng thời gian này để tập trung tìm ra lỗ hổng và ngăn chặn kịp thời.

Quản lý bảo mật CNTT kém

Một vấn đề khá phổ biến đối với doanh nghiệp là ngay cả khi họ có tất cả các giải pháp an ninh tốt nhất, nhưng lại không có đủ người để quản lý các giải pháp đó, hệ thống của tổ chức vẫn bị tấn công như thường. Những cảnh báo an ninh quan trọng có thể bị bỏ lỡ, tổ chức sẽ phải gánh chịu những thiệt hại đáng kể vì không kịp ngăn chặn tấn công.

Thế nhưnh, việc tìm một nhóm bảo mật CNTT nội bộ đủ lớn để quản lý tất cả các nhu cầu của tổ chức luôn là một quá trình tốn kém và mất thời gian. Để xây dựng đội ngũ nhân viên bảo mật CNTT một cách nhanh chóng, doanh nghiệp nên lựa chọn sử dụng dịch vụ của một đối tác chuyên nghiệp.

P.V

Tổ chức Chống lừa đảo Toàn cầu (Anti - Phishing Working Group - APWG) vừa công bố Công ty An ninh mạng Viettel là thành viên mới nhất.

" alt="Những thách thức bảo mật đám mây doanh nghiệp Việt sẽ phải đối mặt"/>Những thách thức bảo mật đám mây doanh nghiệp Việt sẽ phải đối mặt